非接觸式智能卡面臨的“三大”攻擊途徑

- 2019-01-20 15:49:00

- 諾塔斯智能科技 原創

- 3870

技術本身是中立的,但是使用技術的人卻是需要質疑的。我們必須意識到非接觸式智能卡種技術不會消失,而會變得比傳統的信用卡技術更安全,因為會有越來越多越好的技術來保證你的個人信息與隱私安全。

現在越來越多的非接觸式智能卡開始走入人們的日常生活中,如公交卡、銀行信用卡等。一些卡中的IC芯片是可見的,但大多數的非接觸式卡并不被人們所認識,以致于人們可能意識不到非接觸式卡所帶來的安全隱患。

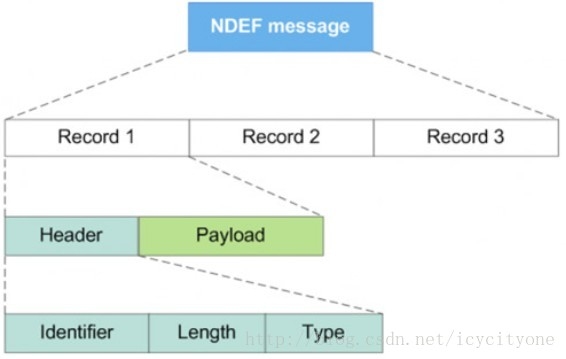

這也難怪,因為非接觸式卡與普通卡片的不同之處僅在于其在交易時信息傳遞的方式。傳統的磁卡主要由磁條起作用,而非接觸式卡的“大腦”是一個標簽。標簽由一個或一組半導體芯片和天線組成,通過天線對進出芯片的射頻信號進行中繼和傳送。這種無源RFID技術的工作原理并不為大眾所知,因此對于非接觸式卡的擔憂也就在情理之中了。

對于非接觸卡應用來說,則需要非常高級別的私密保護和數據保護。而特別設計的安全控制器,則能夠滿足這類應用的私密保護和數據保護的高級需求。

芯片制造商的目標就是設計有效的、可測試并可鑒定的安全措施.以抵御以下三大類的威脅:誤感應攻擊、物理攻擊和旁路通道攻擊。

誤感應攻擊

目前,擾亂智能卡的功能演變成一種比較令則攻擊方法,全世界范圍內從業余到非常職業的成千上萬的黑客都采用這種方法。因此,這種誤感應攻擊(也被稱作為半入侵攻擊)已經變成安全控制器的安全性能評估和驗證的主要對象。

智能卡控制器通常采用硅片制成。而硅片的電性能會隨著不同的環境參數而不同。例如,硅片的電性能將隨著不同的電壓、溫度、光、電離輻射以及周圍電磁場的變化而改變。攻擊者將通過改變這些環境參數,來試圖引入一些錯誤的行為,包括對智能卡控制器的程序流中引入錯誤。通常,攻擊者會迫使芯片做出錯誤的決定(例如接收錯誤的輸入鑒權碼),允許訪問存儲器中的保密數據。這種所謂的“存儲器轉儲”正逐漸成為錯誤攻擊感興趣的地方。

然而,對于攻擊者提取采用復雜算法的完備密鑰來說,采用“不同的錯誤攻擊(DFA)”在某些情況下只對某種單一的錯誤運算有效。有各種誘導未知錯誤的方法,包括改變電源、電磁感應、用可見光或輻射性材料來照射智能卡的表面、或者改變溫度等。上述中的某些方法可以用很低成本的設備來實現,從而成為業余攻擊者的理想選擇。

雖然在安全控制器的數據資料中都給出了針對上述這些攻擊的反制措施.但只有通過實際測試才能證明這些措施是否真正有效。由于這些反制措施的性能變化范圍高達幾個數量級.故通過獨立的評估和驗證來檢查其安全等級是極其重要的。在芯片被批準用于身份證或電子護照之前,必須經受大量的安全測試。不過,對于不同國家的不同身份證系統來說,這些安全測試的標準也是不一樣的。針對錯誤誘導式攻擊的概念的實現必須從不同的觀點上來看,必須構建一個嚴格的相互合作機制。芯片卡控制器的安全理念建立在以下三個方面:

1.防止錯誤誘導;

2.測錯誤誘導條件;

3.各種抵御安全控制器錯誤行為的措施。

過濾電源和輸入信號作為第一道屏障,利用快速反應穩定器來阻止給定范圍的電壓突變。同樣,某些有關時鐘電源的不規則行為也被阻止。例如,如果安全控制器受到僅用一般的規則是無法抵御的非常高的電壓的攻擊.傳感器就被用作為第二道屏障的一部分。如果傳感器監測到環境參數的臨界值,就會觸發告警.芯片就會設置到安全狀態。電壓傳感器用來檢查電源,時鐘傳感器檢查頻率的不規則行為,而溫度和光傳感器則檢查光和溫度攻擊。南于光攻擊可以通過芯片的背面來實現,該光傳感器對于器件兩面的攻擊都有效。第二道屏障是從安全控制器內核本身建立的。通過硬件和軟件的相結合形成了有效的第三道屏障。這里,硬件與軟件的相結合是至關重要的,因為在某些情況下,純軟件措施的本身就是錯誤攻擊的對象。

可控的物理層攻擊

攻擊者可能也會以更直接的方式來操控芯片上的電路,例如,利用電器設備直接連接微控制器上的信號線.來讀取線上所傳輸的保密數據或將攻擊者自己的數據注人芯片中。為了對付物理攻擊,最重要的是在芯片內部對存儲器和總線系統進行加密,這指的是存在芯片上的數據本身就要用強大的密碼算法進行加密.這就是的即便是攻擊者能夠得到這些數據,也只能產生無用的信息。

另一方面,可以采用有效的屏蔽網對攻擊者構成有效的屏障。這種情況下,采用微米級的超細保護線來覆蓋安全控制器。這些保護線被連續地監控,如果某些線與其它短路、切斷或損壞,就會啟動報警。采用這么多層次的保護措施,就可以對控制器起到相當的保護作用,以免于遭受物理攻擊,即便是來自高級攻擊設備的攻擊。

旁路攻擊

攻擊者也會采用方法來獲取保密數據信息(例如鑒權碼),這是通過芯片工作時仔細地觀察各種參數來實現的。利用功率分析(SPA——簡單功葺夏分析.DPA——不同功率分析.EMA——電磁分析)的方法,攻擊者可以根據功耗或電磁輻射來提取信息,因為根據操作類型的不同以及芯片中所處理的數據不同,功耗和輻射強度是變化的。

如何有效的防范非接觸式智能卡被攻擊有待于我們去學習和探索,讓非接觸式智能卡技術在更多的領域得到安全、高效的應用。

| 聯系人: | 張經理 |

|---|---|

| 電話: | 400-023-6659 |

| 傳真: | 023-68798110 |

| Email: | 843718693@qq.com |

| QQ: | 843718693 |

| 微信: | Lotus-Smart |

| 微博: | lotusreader |

| 旺旺: | 諾塔斯智能科技有限公司 |

| 地址: | 重慶市江北區宏帆路36號宏帆天地1棟6樓 |

-

在線客服

-

關注微信

-

網上商城